|

4000156919 |

来源:巨灵鸟软件 作者:进销存软件 发布:2014/10/15 浏览次数:6704

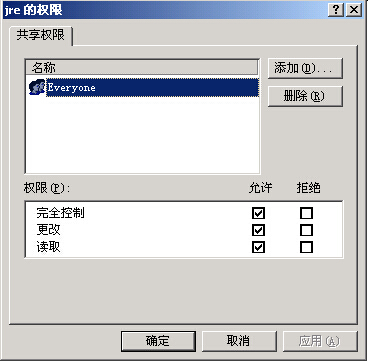

对于Windows NT/2000系统来说,默认情况下当新增一个共享目录时,操作系统会自动将EveryOne这个用户组添加到权限模块当中,由于这个组的默认权限是完全控制,结果使得任何人都可以对共享目录进行读写。因此,在新建共享目录之后,要立刻删除EveryOne组或者将该组的权限调整为读取。相关编辑界面见下图所示:

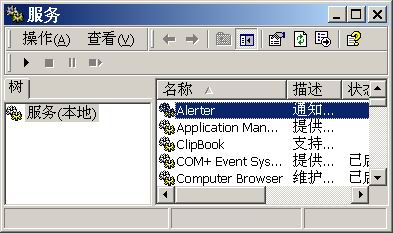

Windows NT/2000系统中有许多用不着的服务自动处于激活状态,它们中可能存在的安全漏洞使攻击者甚至不需要账户就能控制机器.为了系统的安全,应把该关的功能服务及时关闭,从而大大减少安全风险。 具体操作可以在“控制面板”的“管理工具”里面“服务”菜单中,选取不必要的服务进行禁止,见下图:

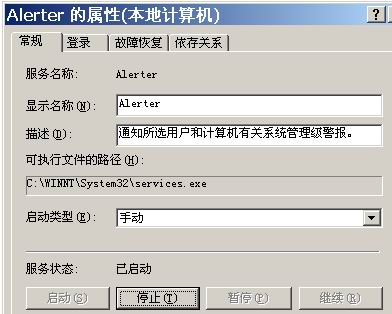

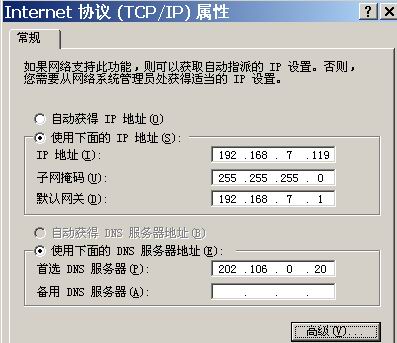

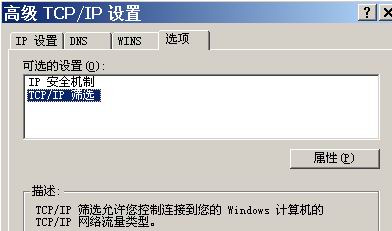

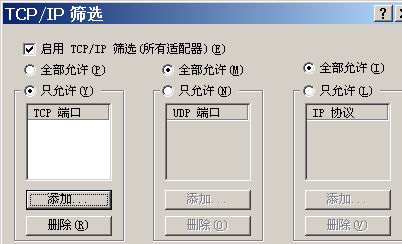

相关需要禁止的服务如下: Alerter:通知所选用户和计算机有关系统管理级警报。 Application Management:提供软件安装服务,诸如分派,发行以及删除。 ClipBook:支持“剪贴簿查看器”,以便可以从远程剪贴簿查阅剪贴页面。 COM+ Event System:提供事件的自动发布到订阅 COM 组件。 Computer Browser:维护网络上计算机的最新列表以及提供这个列表给请求的程序。 Distributed Link Tracking Client:当文件在网络域的 NTFS 卷中移动时发送通知。 Distributed Transaction Coordinator:并列事务,是分布于两个以上的数据库,消息队列,文件系统,或其它事务保护资源管理器。 Fax Service:帮助您发送和接收传真。 FTP publishing service:通过 Internet 信息服务的管理单元提供 FTP 连接和管理。 Indexing Service:本地和远程计算机上文件的索引内容和属性;通过灵活查询语言提供文件快速访问。 Messenger:发送和接收系统管理员或者”警报器”服务传递的消息。 Net Logon:支持网络上计算机 pass-through 帐户登录身份验证事件。” Network DDE :提供动态数据交换 (DDE) 的网络传输和安全特性。 Network DDE DSDM :管理网络 DDE 的共享动态数据交换 Network Monitor :网络监视器 NetMeeting Remote Desktop Sharing:允许有权限的用户使用 NetMeeting 远程访问 Windows 桌面。 Plug and Play (在配置好所有硬件后应该禁止掉):管理设备安装以及配置,并且通知程序关于设备更改的情况。 Remote Procedure Call (RPC): 提供终结点映射程序 (endpoint mapper) 以及其它 RPC 服务。 Remote Registry Service:允许远程注册表操作。 Removable Storage:管理可移动媒体、驱动程序和库。 Routing and Remote Access:在局域网以及广域网环境中为企业提供路由服务。 RunAs Service:在不同凭据下启用启动过程。 Server:提供 RPC 支持、文件、打印以及命名管道共享。 Smart Card:对插入在计算机智能卡阅读器中的智能卡进行管理和访问控制。 Smart Card Helper:提供对连接到计算机上旧式智能卡的支持。 Task Schedule:允许程序在指定时间运行。 TCP/IP Netbios Helper:允许对“TCP/IP 上 NetBIOS (NetBT)”服务以及 NetBIOS 名称解析的支持。 Telephone Service:供 TAPI 的支持,以便程序控制本地计算机,服务器以及 LAN 上的电话设备和基于 IP 的语音连接。 Windows Management Instrumentation:提供系统管理信息。 必要时需禁止的服务如下: SNMP service:简单网络管理协议 SNMP trap:简单网络协议陷阱跟踪 十五、如何防范NetBIOS漏洞攻击 NetBIOS(Network Basic Input Output System,网络基本输入输出系统),是一种应用程序接口(API),系统可以利用WINS(管理计算机netbios名和IP影射关系)服务、广播及Lmhost文件等多种模式将NetBIOS名解析为相应IP地址,从而实现信息通讯。在局域网内部使用NetBIOS协议可以非常方便地实现消息通信,但是如果在互联网上,NetBIOS就相当于一个后门程序,很多攻击者都是通过NetBIOS漏洞发起攻击。 对于Windows NT系统,可以取消NetBIOS与TCP/IP协议的绑定,具体方法是:首先打开“控制面板”,然后双击“网络”图标,并在“NetBIOS接口”中选择“WINS客户(TCP/IP)”为“禁用”,最后重新启动计算机即可。 对于Windows2000系统而言,它没有限制TCP/IP绑定在NetBIOS上,我们可以通过以下方式来设置: 首先选择“开始”→“设置”→“控制面板”→“网络和拨号连接”→“本地连接”菜单中,双击“Internet协议(TCP/IP)”,界面见下图: 接着在打开的对话框中单击“高级”按钮,并选择“选项”菜单,如下图: 随后点击“属性”按钮,将弹出“TCP/IP筛选”对话框,选择“启用TCP/IP筛选”,见下图:

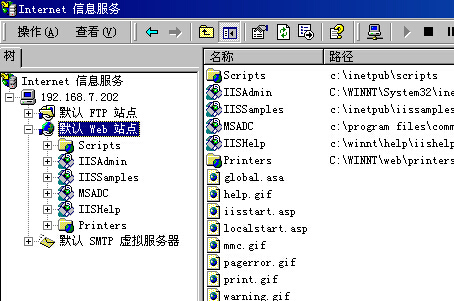

最后在以上“TCP端口”对话框中添加除了139之外要用到的服务端口即可。 SNMP(Simple Network Management Protocol,简单网络管理协议)是所有基于TCP/IP网络上管理不同网络设备的基本协议,比如防火墙、计算机和路由器。所有的Windows系统(除了Windows ME)都提供了SNMP功能,但是在所有版本的系统中都不是默认安装和执行的。 现在已经发现,如果攻击者发送怀有恶意信息给SNMP的信息接收处理模块,就会引起服务停止(拒绝服务)或缓冲器溢出;或者说通过向运行SNMP服务的系统发送一个畸形的管理请求,此时就存在一个缓冲区溢出漏洞,或者造成拒绝服务影响。一旦缓冲区溢出,可以在本地运行任意的代码,可以让攻击者进行任意的操作。因为SNMP的程序一般需要系统权限来运行,因此缓冲器溢出攻击可能会造成系统权限被夺取,而形成严重的安全漏洞。具体解决方法如下: 由于许多基于Windows安全设备和程序都是使用SNMP服务进行管理的,所以我们建议如果不需要使用SNMP服务就应该停止它。如果要防止从外界进行的攻击破坏,请在防火墙或者路由器上设置禁止从外界进行SNMP(UDP161和UDP162端口)操作。 另外,微软已经为此发布了一个安全公告(MS02-006)以及相应补丁程序: http://www.microsoft.com/technet/security/bulletin/MS02-006.asp ,请用户及时下载安装补丁程序。 Windows系统近几年的攻击都偏重在IIS上,曾在2001到2002年大肆流行的Nimda,CodeRed病毒等都是通过利用IIS的一些漏洞入侵并且开始传播的。由于NT/2000系统上使用IIS作为WWW服务程序居多,再加上IIS的脆弱性以及与操作系统相关性,整个NT/2000系统的安全性也受到了很大的影响。通过IIS的漏洞入侵来获得整个操作系统的管理员权限对于一台未经安全配置的机器来说是轻而易举的事情,所以,配置和管理好你的IIS在整个系统配置里面显得举足轻重了。 IIS的配置可以分为以下几方面: (以下操作均是使用Internet服务管理器操作,你可以在控制面板的管理工具里面找到该快捷方式,运行界面如下:)

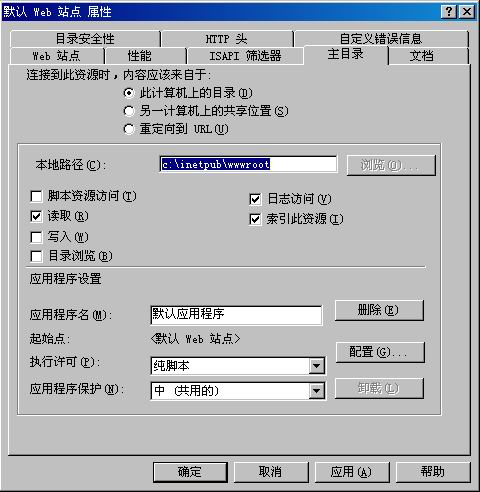

删除目录映射。 默认安装的IIS默认的根目录是C:\inetpub,我们建议你更改到其他分区的目录里面,比如:D:\inetpub目录。 默认在IIS里面有Scripts,IISAdmin,IISSamples,MSADC,IISHelp,Printers这些目录映射,建议你完全删除掉安装IIS默认映射的目录,包括在服务器上真实的路径(%systemroot%是一个环境变量,在具体每台服务器上可能不一样,默认值由安装时候选择目录决定): Scripts对应c:\inetpub\scripts目录 IISAdmin对应%systemroot%\System32\inetsrv\iisadmin目录 IISSamples对应c:\inetpub\iissamples目录。 MSADC对应c:\program files\common files\system\msadc目录。 IISHelp对应%systemroot%\help\iishelp目录。 Printers对应%systemroot%web\printers目录。 还有一些IIS管理员页面目录: IISADMPWD 对应%systemroot%\system32\inetsrv\iisadmpwd目录 IISADMIN 对应 %systemroot%\system32\inetsrv\iisadmin目录

删除可执行文件扩展名(应用程序)映射。 在应用程序配置里面 (上图“配置按钮”),默认有以下程序映射:

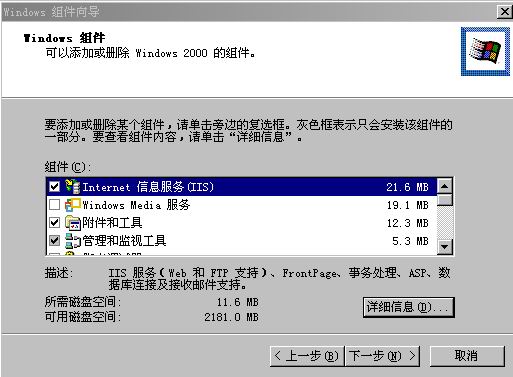

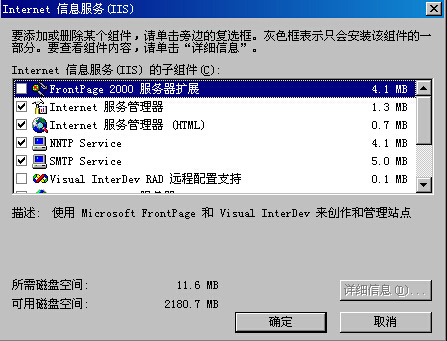

如果不使用SSI(server side include, 服务器端嵌入脚本),建议删除“.shtm” “.stm” 和 “.shtml”这些映射.像:“.cer” “.cdx” “htr” “idc” “printer”等,如无特别需要,建议只保留“.asp”和“.asa”的映射。 Frontpage扩展服务 从控制面板里面打开“添加或删除程序”选择“添加/删除windows组件” 选择“Internet信息服务(IIS)”,点“详细信息”,请确认FrontPage 2000服务器扩展没有被勾上。如果有,则取消掉,点确定就可以了。

提示: 微软公司提供了一个叫iislockd的程序,它可以用来帮助你更安全的配置IIS。除了上面的Frontpage扩展没有提供外,其他两点均能很好的支持。 下载地址:http://download.microsoft.com/download/iis50/Utility/2.1/NT45XP/EN-US/iislockd.exe

来源:巨灵鸟 欢迎分享本文

上一个文章:技术一旦被用来作恶,究竟会有多可怕(一)

下一个文章:Windows操作系统安全如何防范(二)